أعلم أن ما سنتحدث عنه اليوم يطبق بشكل رئيسي على الجدار الناري فلا يوجد سبب يجبرنا على استخدام الراوتر لحجب بيانات معينة ولكن أحيانا سنواجه بعض المشاكل التى ستجبرنا على ذلك وهذا ما حدث معي منذ أيام ولذلك أحببت أن أشارككم بما فعلت.

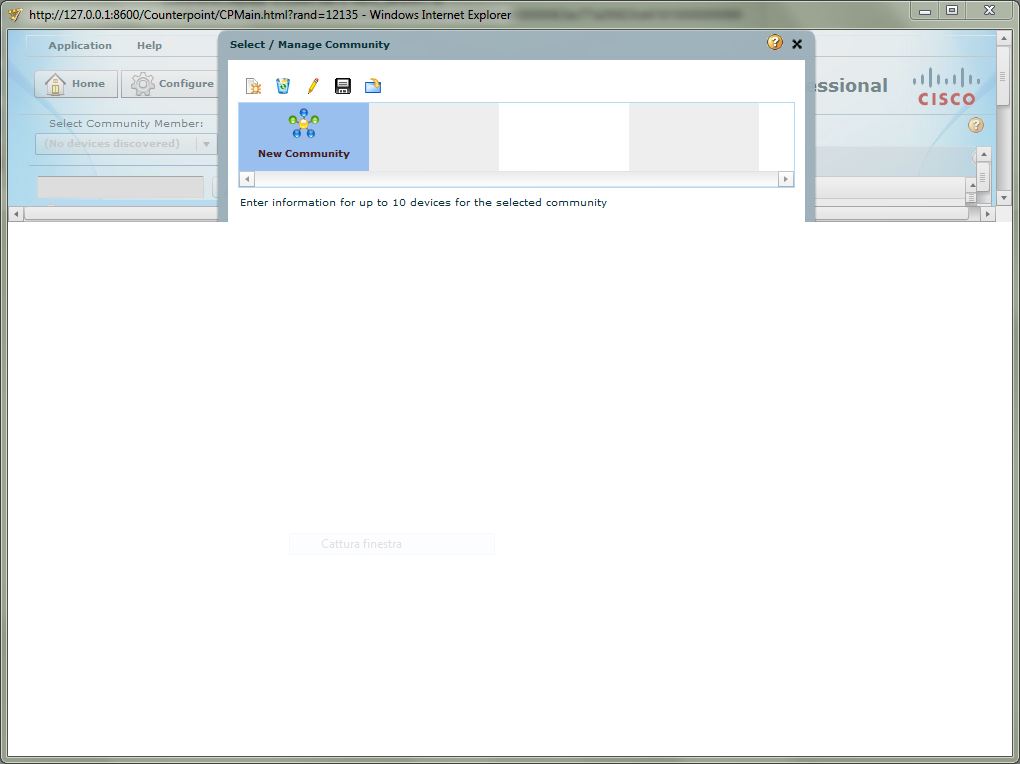

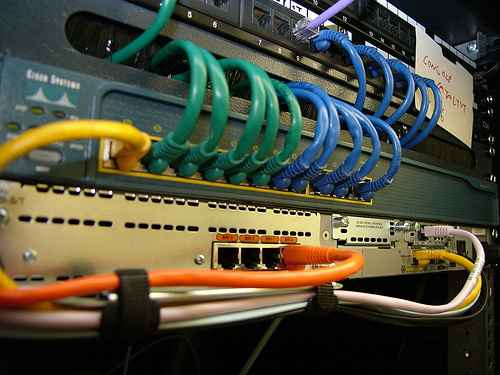

اليوم سنقوم بحجب بروتوكوﻻت Peer-to-peer على راوتر سيسكو ولفعل ذلك سنستخدم أحد الأليات المطورة من قبل شركة سيسكو والتى تعمل على تنظيم تدفق البيانات والتعرف على مجموعة كبيرة من التطبيقات بما في ذلك تطبيقات الويب والتطبيقات التى تعمل عن طريق client/server من خلال فحص الحزم المرسلة عبر الراوترات والسويتشات والتى تعرف بأسم Network Based Application Recognition (NBAR).

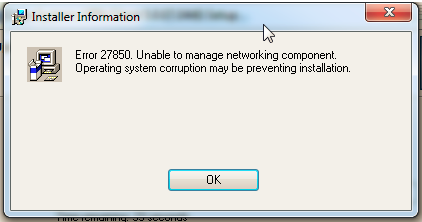

1- في البداية ﻷبد أن نقوم بتفعيل Cisco Express Forwarding (CEF) فبدونها لن نستطيع حجب بروتوكوﻻت P2P ولفعل ذلك علينا أن نكتب اﻷمر التالي:

NetworkSet(config)# ip cef

2- بعد ذلك سنحتاج إلى أن عمل class-map لنحدد من خلالها البروتكوﻻت التى سنقوم بحجبها وسنسميها BLOCKED-P2P ثم نضيف بداخلها البروتوكولات التى سيتم حجبها.

NetworkSet(config)# class-map match-any BLOCKED-P2P

match protocol edonkey

match protocol irc

match protocol Napigator

match protocol Blubster

match protocol Piolet

match protocol RocketItNet

match protocol Overnet

match protocol Grokster

match protocol iMesh

match protocol Kazaa

match protocol Morpheus

match protocol Bitcoin

match protocol Alt-Coins

match protocol Ares Galaxy

match protocol Warez P2P

match protocol NeoModus Direct Connect

match protocol fasttrack

match protocol gnutella

match protocol kazaa2

match protocol winmx

match protocol skype

match protocol cuseeme

match protocol novadigm

match protocol ssh

match protocol Aimster

match protocol Applejuice

match protocol Filetopia

match protocol Freenet

match protocol GnucleusLAN

match protocol GoBoogy

match protocol KuGoo

match protocol MUTE

match protocol Soribada

match protocol Soulseek

match protocol Xunlei

match protocol BitTorrent

توضيح: من الممكن أن نجد أن بعض هذه البروتوكوﻻت مازالت غير مدعومة من قبل نظام التشغيل الموجود على الراوتر أو السويتش الذى ستقوم بعمل عمليه الحجب من خلاله ولكن المؤكد أن أغلبها مدعوم, بجانب أن عملية حجب هذه البروتوكولات تستهلك الكثير من الرامات!

3- بعد ذلك سنقوم بعمل أما policy-map أو access-list لتحديد رد الفعل المستخدم بعد تحديد الترافيك (بروتوكوﻻت P2P) لكن لتحديد أفضل أختيار علينا أن نوضح بأن أمر drop المتفرع من الـ policy-map لن يكون متاح على نسخة IOS 12.2(13)T أو ما قبلها.

لنبدأ باستخدام الـ policy-map

NetworkSet(config)# policy-map P2P-DROP

NetworkSet(config)# class BLOCKED-P2P

NetworkSet(config)# drop

أو نستخدم الـ access-list عن طريق كتابة اﻷوامر التالية:

NetworkSet(config)# access-list 189 deny ip any any P2P-DROP

NetworkSet(config)# access-list 189 permit ip any any

4- ثم ندخل على المنفذ الذى سنقوم بتطبيق policy-map عليه ونكتب اﻷوامر التالية:

NetworkSet(config)# interface FastEthernet0/0

NetworkSet(config)# service-policy input P2P-DROP

أو ندخل على نفس المنفذ ونكتب اﻷمر التالي لتطبيق access-list.

NetworkSet(config)# interface FastEthernet0/0

NetworkSet(config)# ip access-group 189 out

وللتأكد من أن الأعدادات التى قمنا بتفعيلها صحيحة علينا أن نكتب اﻷمر التالي:

FastEthernet0/0

Service-policy input: P2P-DROP

Class-map: BLOCKED-P2P (match-any)

0 packets, 0 bytes

5 minute offered rate 0 bps, drop rate 0 bps

Match: protocol edonkey

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol irc

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol kazaa2

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol fasttrack

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol gnutella

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol winmx

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol skype

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol cuseeme

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol novadigm

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol ssh

0 packets, 0 bytes

5 minute rate 0 bps

Match: protocol bittorrent

0 packets, 0 bytes

5 minute rate 0 bps

drop

Class-map: class-default (match-any)

0 packets, 0 bytes

5 minute offered rate 0 bps, drop rate 0 bps

Match: any

تنبية: بالنسبة للنقطة المتعلقة ببروتوكول BitTorrent فتوجد بعض المشاكل التى من الممكن أن نواجهها عند تطبيق الطريقة وهى أن أحد المستخدمين قد يغير الـ port المستخدم من قبل برامج التورنت من 6881 لـ 6999 وللتأكد من عدم حدوث ذلك على مدير الشبكة أو يقوم بمنع استخدام هذا الـ port أما بخصوص المشكلة المتعلقة بتشفير اﻻتصال فحلها سيكون موجود على الجدار الناري.

مدونة NetworkSet مدونة تختص بأمور الشبكات والأجهزة التى تدعمها

مدونة NetworkSet مدونة تختص بأمور الشبكات والأجهزة التى تدعمها

أحسنت اخي