في تدوينتي لهذا اليوم سوف أتحدث عن أحد الخواص التى طورتها شركة سيسكو العملاقة وهي الـ Private Vlan أو كما تختصر إلىPVLANs والتى سوف نكتشف فيما بعد أهميتها في الشبكة على مستوى الحماية وعلى مستوى رفع أداء الشبكة ولندخل في الموضوع مباشرة

ماهي الـ PVLANs ؟

ببساطة وبأختصار هي خاصية تتيح لنا تقسيم Vlan معينة إلى عدة Vlan بهدف عزل الأجهزة الموجودة في Vlan واحدة عن بعضها البعض والتى أوضحت في البداية ان لها هدفان :

الهدف الأول وهو من أجل رفع مستوى اداء الشبكة من خلال منع البرودكاست Broadcast والترافيك الغير معروف Unknown Traffic من الانتشار على كل الأجهزة التى تنتمي إليها هذه الـ Vlan وسوف نرى شرح عملي لتقريب الفكرة أكثر فيما بعد

الهدف الثاني وهو من أجل رفع مستوى الحماية والامن على الشبكة فأحيانا نحن نريد منع بعض الأجهزة من التواصل فيما بينها بالأضافة إلى فائدة هامة جدا وهي منع هجوم الـ ARP spoofing الذي تحدثنا عنه في تدوينة سابقة .

ما أهمية الـ PVLANs في الشبكة ؟

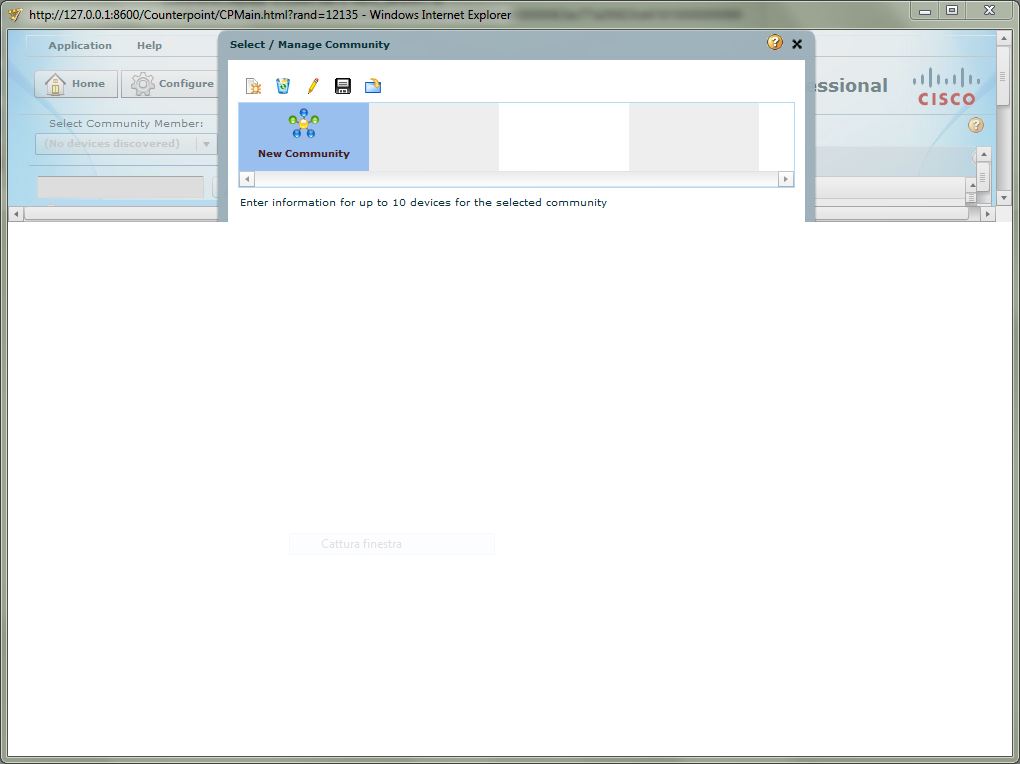

لكي نفهم ونستوعب أهمية الـ Private Vlan في الشبكة يجب علينا أولا ان نفهم أين ومتى سوف نستخدم هذه الخاصية لأن فهم هذه المرحلة سوف توضح لنا أهمية أستخدام هذه الخاصية لذلك لنشاهد أولا هذا الرسم التوضيحي لهذه الشبكة ونتعرف على أهم المشاكل التى سوف تصادفنا:

يتبين لكم من خلال هذا اللاب البسيط أن هناك عدة سيرفرات موجودة على الشبكة وكل سيرفر منها يقوم بأداء وظيفة محددة وغير مرتبطة بالسيرفرات الآخرى وطبعا جميعها تنتمي لي Vlan واحدة وهي الـVlan 10 وتستطيع أن تستنتج معي من خلال هذا المثال أن السيرفرات التى تقع في الطرف السفلي والتى تمثل Web Server & Data Server لاتحتاج إلى وجود أي أتصال بينها وكل ما تحتاجه هو منفذ واحد والذي يمثل الـ Gateway لذلك سوف نقوم بعزلها عن بعضها

أما الأستخدام العملي الثاني فهو يتمثل عند شركات الأنترنت أو Internet Service Provider فأحيانا تقوم هذه الشركات بجمع أكثر من عميل في Vlan واحدة وبعدها يقوم بعزلهم عن بعض بأستخدام هذه الخاصية وهو موضوع متقدم بعض الشيئ ويتعلق بالـ MPLS.

ملاحظة هامة جدا: فائدة هذه الخاصية تتمحور فقط على مستوى الطبقة الثانية يعني العزل والمنع يتم من خلال طبقة الداتا اللينك يعني لو كان هناك أتصال بين السيرفران على مستوى الطبقة الثالثة أي من خلال الأيبي عندها يخرج الموضوع عن سيطرة هذه الخاصية لان الأتصال عندها سوف يتحكم فيه الروتر لذلك عندما تحدثنا عن فائدة هذه الخاصية في الأمن والحماية ذكرنا هذا النوع من الهجمات لانه يقوم بتزويير عنوان الماك أدريس الموجود على الـCache Table .

المفاهيم الخاصة بي PVLANs

تقسم الـ Private Vlan إلى قسمان أثنان:

القسم الأول هو الـ Primary Vlan وهي الفي لان العادية والتى نعرفها جميعا ونتعامل معها وهي تملك نوع واحد من البورتات والذي يدعى هنا Promiscuous

Promiscuous: هذا البورت يقوم بالتعامل مع جميع البورتات والمنافذ الموجودة على السويتش وهو عادة يمثل الـGateway للشبكة أو المنفذ المتصل مع سويتش آخر

القسم الثاني هو الـ Secondary Vlan وهي تتألف من نوعان الـ Isolated والـ Community

Isolated: وهي البورتات التى لا تتعامل إلا مع البورتات من نوع Promiscuous وهي الوجهة التى نريد الوصول إليها وهي فكرة العزل فهي تسمح لصاحب هذا المنفذ ان يتعامل مع الـ Gateway للشبكة فقط أو مع Promiscuous متجاهلة وجود باقي البورتات على السويتش.

Community: وهي بورتات تتعامل مع بعضها البعض ومع البورتات من نوع Promiscuous ولنفهم أكثر لنعد إلى مثالنا السابق

فلو لاحظت معي سوف تجد في أعلى الصورة وجود سيرفران أثنان الأول خاص بالأكتيف دايركتوري والثاني خاص بي الـ DNS ومن المهم ان يتعامل كلأ الأثنان مع بعضهما البعض لذا لاينفع أن نضع هذه البورتات على وضعية Isolated بل نضعها على وضعية Community وبالتالي نكون قد سمحنا لهذه المنافذ بالتواصل فيما بينها بالأضافة إلى التواصل مع الـ Promiscuous أما الأجهزة التى في الأسفل فهي تحتاج إلى عزل تام عن كل الاجهزة بحيث تكون متصلة مع الـ Gateway فقط.

أما الأجهزة التى تدعم هذه الخاصية وبحسب موقع سيسكو فهي كالتالي Catalyst 6000 running CatOS 5.4 or later, on the Catalyst 4000, 2980G, 2980G-A, 2948G, and 4912G running CatOS 6.2 or later

طريقة الأعداد

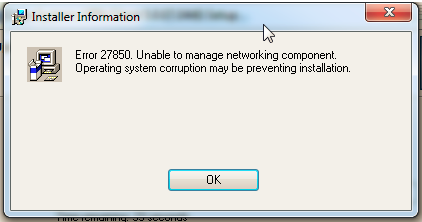

طبعا طريقة الأعداد سوف تكون نظرية فقط وعن نفسي أنا لم أقم بتجربتها كونها تحتاج موديلات معينة من السويتشات بالأضافة إلى كونها غير مدعومة من خلال المحاكيات لكن سوف يكون الشرح خطوة بخطوة ولنشاهد صورة اللاب الذي سوف نقوم بالتطبيق عليه

قد تكون الصورة معقدة بعض الشيء لكن مع التوضيح لكل خطوة سوف نفهم كل شيء إن شاء الله ولنبدأ خطوتنا الأولى

Switch# conf t

Switch(config)# vlan 10

Switch(config-vlan)# private-vlan primary

Switch(config-vlan)# exit

في خطوتنا الأولى قمنا بأنشاء Vlan واعددناها لكي تكون الـ Primary Vlan والتى سوف تلعب دور كبير فيما بعد وآخيرا لاتنسى كتابة خروج حتى يتم حفظ الـVlan الجديدة وللنتقل إلى الخطوة الثانية مباشرة

Switch(config-vlan)# private-vlan community

Switch(config-vlan)# exit

Switch(config)# vlan 12

Switch(config-vlan)# private-vlan isolated

Switch(config-vlan)# exit

في الخطوة الثانية قمنا بأعداد الـSecondary Vlan وكل Vlan بحسب حاجتنا لها وهي كما موضحة بالصورة

Switch(config-vlan)# private-vlan association 11,12

في خطوتنا الثالثة نعود إلى الـPrimary مرة آخرى ونقوم بربط كل الـ Secondary Vlan مع الـPrimary Vlan وأهمية هذه الخطوة هو تحديد الـ Primary Vlan للـ Secondary Vlan .

ملاحظتان هامتان : أعلم انك لاتستطيع ان تربط None-Private-Vlan إلى Primary Vlan كما أنك لاتستطيع ربط Primary مع primary آخرى وبكلام آخر الربط حصرا سوف يكون مع الـ Secondary Vlan .

بعد أن أنتهينا من الخطوات السابقة ننتقل إلى الخطوات العملية والتى سوف نحدد من خلالها نوعية كل منفذ وصلاحياته من خلال تحديد نوعه وذلك من خلال وضع المنفذ في أحد الـ Secondary Vlan التى قمنا بأعدادها سابقا

Switch(config-if)# switchport mode private-vlan host

Switch(config-if)# switchport private-vlan host-association 10 11

Switch(config-if)# interface f0/3

Switch(config-if)# switchport mode private-vlan host

Switch(config-if)# switchport private-vlan host-association 10 11

Switch(config)# interface f0/4

Switch(config-if)# switchport mode private-vlan host

Switch(config-if)# switchport private-vlan host-association 10 12

Switch(config-if)# interface f0/5

Switch(config-if)# switchport mode private-vlan host

Switch(config-if)# switchport private-vlan host-association 10 12

Switch(config-if)# interface f0/6

Switch(config-if)# switchport mode private-vlan host

Switch(config-if)# switchport private-vlan host-association 10 12

Switch(config-if)# interface f0/7

Switch(config-if)# switchport mode private-vlan host

Switch(config-if)# switchport private-vlan host-association 10 12

وفي أخر خطوة نقوم بتحديد المنفذ الذي سوف يتصل مع جميع الـ Vlan والذي تحدثنا عنه سابقا وهو Promiscuous

Switch(config-if)# switchport mode private-vlan Promiscuous

Switch(config-if)# switchport private-vlan mapping 10 11,12

وبهذه الخطوة نكوت قد أنتهينا من أعداد وتجهيز الـ Private Vlan وبقى فقط توضيح الأوامر الخاصة بي الـ troubleshooting وهي

show interface status

مدونة NetworkSet مدونة تختص بأمور الشبكات والأجهزة التى تدعمها

مدونة NetworkSet مدونة تختص بأمور الشبكات والأجهزة التى تدعمها

بارك الله فيك ابو صالح والله افتخر اني كنت طالبك

ماشاء الله تبارك الرحمن

شرح ممتاز والموقع ككل ممتاز وما شفت موقع بلعربي يحتوي على هذه المعلومات والمواضيع المتقدمة

اشكر القائمين على الموقع وجزاك الله الف خير

شكرا الف وشكر واسئل الله ان يزيدك علم وينفع بك المسلمين وجزاك الله عن كل انسان استفاد من علمك خير الجزاء

ألف ألف ألف شكر لك أخي الكريم

شرح أكثر من رائع جعله الله في ميزان حسناتك.

يمكن دي اول مشاركه او تعايق لي على مدونتكم الاكثر من رائعه ما شاء الله اشكركم على هذا المجهود الاكثر من رائع و على اسلوبكم السلس في الشرح ما شاء الله والى الامام دائما باذن الله 🙂

وتقبلو تحياتي

اخوكم احمد عبد الملك

السلام عليكم ورحمه الله وبركاته اخى الكريم كاتب الموضوعات انا اقدر كل المجهود المبزول هنا فى اضافه مواضيع متميزه وكل من يتعامل فى مجال الشبكات فى احتياج دائم لشرحك المتيمز ولكن هلى لى ان اطلب طلب تكمل به بلوره عملك الذهبيه بموضوع مهم جدا لكل من يتعامل مش شئ اسمه سيرفر او ويندوز سيرفر هل من الممكن ان تضع حل كامل متكامل فى حاله اذا حدثت مشاكل للسيرفر كيف يتم عمل باك اب للسيستم كامل متكامل بما فيه من خدمات كا DNS-DHCP-D.C كانك تاخذ منه نورتون جوست

ارجو وضع طريقه او برنامج مع شرحه

السلام عليكم اخي زالحمد لله علي العودة لتدوين

والف مبروك علي العمل بقطر

شرح اكثر من رائع كما عوتنا دائما

وشكرا

thank you very match

السلام عليكم:

جزاك الله كل خير والله واسال الله ان يوفقك لما يحبه ويرضاه

شرح ممتاز

كيف يتم voip باستخدام الvpn والvlane

يا أخي لا نعرف كيف نشكرك على تفاعلك القوي وان دل ذلك فانما يدل على اصالتك ،كما لايوسعني الا ان اشكر جميع من يشارك في المدونه واخص بالذكر القائمين على مجلة الشبكات.

تمنياتي للجميع بالتوفيق،،،،،،،،

تدوينة قمة في الجمال

عن نفسي أول مرة اسمع عن الموضوع ده

بارك الله فيك

💡

ماشاء الله

أكثر من رائع

الله يعطيك العافية ويجعلك إضاءة من العلم … فالعلم نور … الله يجعلك مضيئ بعلمك للجميع. الله يرحم والديك

بارك الله فيكم جميعا وشكرا على الكلمات الجميلة

Ahmed==>شكرا أخي أحمد وصراحة لا أعتقد ان هناك ضرورة لتوضيح كيفية عمل الباكاب للشبكة فهي بسيطة ومعروفة عند الجميع ولو هناك شيء آخر أنا لم أفهمه راسلني لى الخاص .

eltahir==>والله مجال الفويس بعيد عني قليلا .

جزاك الله خيرا

بارك الله فيك ورحم الله والدينا ووالديك يا غالي

وجعل الله هذه الاعمال في ميزان حسناتك ان شاء الله

الف مليون تريليون شكر

جزاك الله كل خير على الشرح الاكثر من رائع , بالتوفيق . . .

جزاكم الله خير

الذي فهمته من الموضوع انه بإمكاننا ان نقسم ال vlan العادية إلى sub-valn مع امكانية تحديد المنافذ ايا منها يعمل مع الآخر ضمن sub-vlan

هل الذي انا فهمته صحيح؟؟؟؟

نعم أخي عارف كلامك سليم تماما

جزاك الله خيرا.

السلام عليكم

بسم الله الرحمن الرحيم

موضوع روعه يا بشمهندس

ولكن عندي سؤال

لازم يجب تطبيقها فقط على vtp mode transparent

شكرا لك لم افهمها غير منك

مشكوووووووووووووووووووووووووور

ماشاء الله تبارك الرحمن

شرح ممتاز والموقع ككل ممتاز وما شفت موقع بلعربي يحتوي على هذه المعلومات والمواضيع المتقدمة

اشكر القائمين على الموقع وجزاك الله الف خير

السلام عليكم اخي ايمن واتمنى ان تكون في تمام الصحه والعافية . اولا لك جزيل الشكر على الشرح الوافي ولكن عندي سؤال وهو هل ان vtp mode يجب ان يكون هنا transparent حيث اني اجد في مواقع تكتب بانه يجب وفي اخرى لم يذكروا ولااعرف الصح اين ومافائده من هذا الامر او المود وشكرا للتوضيح